Optymalne Planowanie i Konfiguracja Systemów CCTV: Bezpieczeństwo Sieciowe i Analiza Ryzyk P2P

Wstęp

Systemy CCTV to element infrastruktury IT na równi z serwerami i siecią biurową. Bezpieczne CCTV w firmie oraz segmentacja VLAN dla CCTV są kluczowe dla ochrony danych. Ich rola wykracza poza sam zapis obrazu – wpływają na ciągłość działania i bezpieczeństwo organizacji. Praktyka pokazuje, że sposób włączenia kamer do sieci, P2P a kontrola ryzyka oraz metoda zdalnego podglądu mają większe znaczenie niż sam model urządzenia.

Rekomenduje się traktować CCTV jako osobny obszar w sieci: oddzielony od komputerów pracowników, z jasno określonymi połączeniami i zasadami dostępu. Taki układ ogranicza skutki awarii i utrudnia działania niepożądane, a jednocześnie upraszcza serwis i diagnostykę.

Główne cele projektowe:

- odseparować ruch kamer od reszty sieci,

- dopuścić wyłącznie niezbędne połączenia,

- ograniczyć łączenie urządzeń z internetem do minimum,

- zapewnić bezpieczny zdalny podgląd kontrolowany przez IT,

- utrzymywać aktualne oprogramowanie i przejrzyste zasady retencji nagrań.

Separacja VLAN i kontrola ruchu

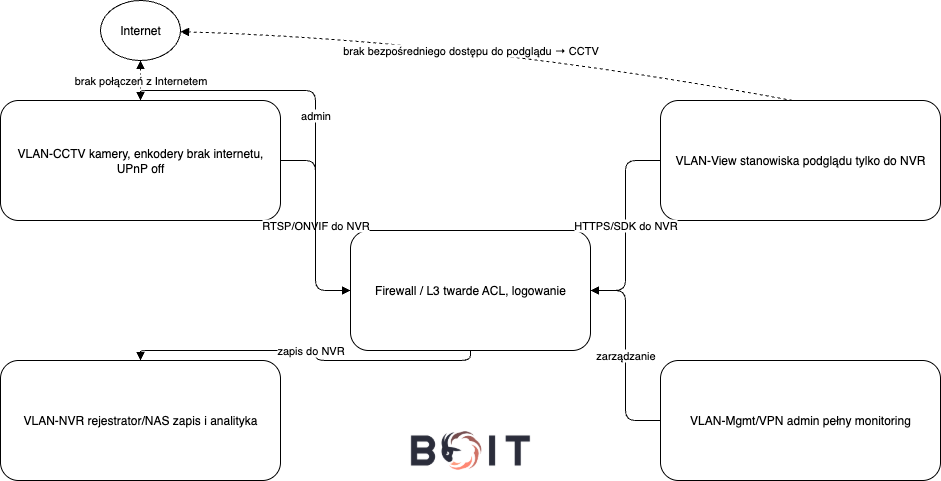

Rekomendowany podział logiczny obejmuje cztery strefy:

- VLAN-CCTV – kamery i enkodery, brak wyjścia do internetu,

- VLAN-NVR – rejestratory/NAS do zapisu i analityki,

- VLAN-View – stanowiska podglądu i ściany wideo, dostęp wyłącznie do usług NVR,

- VLAN-Mgmt – administracja, dostęp wyłącznie z mgmt lub przez VPN z MFA.

Ruch między strefami powinien być kontrolowany na L3 z polityką domyślnie blokującą. IGMP snooping i querier utrzymują multicast w odpowiednich segmentach. Adresacja z rezerwacjami DHCP zapewnia przewidywalność. Zaleca się zapas mocy PoE 25-30% oraz spójne źródło czasu NTP i centralny DNS bez otwartego egressu z VLAN-CCTV.

P2P – wygoda a kontrola ryzyka

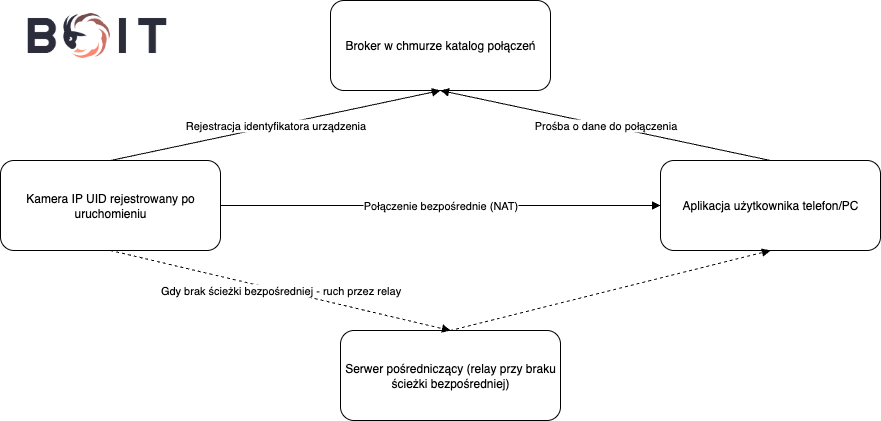

Technologia P2P upraszcza zestawianie zdalnego podglądu. Typowo kamera po uruchomieniu rejestruje identyfikator w katalogu urządzeń (chmura producenta). Aplikacja kliencka uzyskuje dane i podejmuje próbę połączenia bezpośredniego, wykorzystując automatyczne „przebijanie NAT”. W przypadku braku ścieżki bezpośredniej ruch jest przenoszony przez serwer pośredniczący (relay).

Z perspektywy bezpieczeństwa zaleca się wyłączenie P2P w środowiskach firmowych i realizowanie zdalnego dostępu przez VPN lub ZTNA z MFA. Sesje kończą się wtedy po stronie kontrolowanej przez organizację i są w pełni logowane.

Case Study: Masowa Eksploatacja Kamer Hikvision – Ciemna Strona Łatwego Dostępu

Jednym z najbardziej dobitnych przykładów, jak pozornie prosta luka może prowadzić do masowych ataków, jest niedawna eksploatacja kamer Hikvision, o której pisali specjaliści z Sekurak. Luka, oznaczona jako CVE-2021-36260, była błędem w walidacji danych wejściowych, który umożliwiał atakującemu wysłanie specjalnie spreparowanego żądania HTTP. Czego efektem było bez żadnego uwierzytelnienia wykonywanie dowolne polecenia na urządzeniu oraz dostęp do sieci mnitoringu.

Wyobraźmy sobie scenariusz: atakujący, posługując się prostym skryptem, skanuje internet w poszukiwaniu urządzeń Hikvision wystawionych na świat. Po znalezieniu takiej kamery, wysyła złośliwe żądanie. W ciągu kilku sekund uzyskiwano pełną kontrolę nad urządzeniem. Może było pobrać nagrania, włączyć podgląd na żywo, a co gorsza, użyć kamery jako punktu wejścia do całej sieci firmowej. Researcherzy od bezpieczeństwa często nazywają takie luki „zero-day”, co oznacza, że producent nie ma jeszcze oficjalnej poprawki, lub są tak trywialne do wykorzystania, że stają się idealnym celem dla masowych skanów.

Przypadek Hikvision dobitnie pokazuje, że nawet sprzęt od jednego z największych producentów na świecie nie jest wolny od wad. Pokazuje również, że sama separacja sieciowa (VLAN) nie wystarczy, jeśli urządzenie ma publiczny adres IP. Wtedy staje się celem dla wszystkich skanujących internet robotów i hakerów.

Rekomendowane praktyki wdrożeniowe i eksploatacyjne

- Polityka L3 typu deny-by-default oraz pełne logowanie przepływów.

- Brak port forwardingu do NVR/RTSP – zdalny dostęp przez VPN lub ZTNA z MFA.

- P2P i UPnP wyłączone na urządzeniach i na brzegu sieci.

- Szyfrowanie paneli administracyjnych, konta ONVIF o minimalnych uprawnieniach.

- Integracja logów z SIEM, alerty na logowania, zmiany konfiguracji i restarty.

- Testy odtwarzania nagrań oraz egzekwowanie zasad retencji.

Jeśli korzystanie z P2P jest nieuniknione, należy zastosować następujące środki ostrożności:

- Wybieraj Renomowanych Producentów: Firmy o ugruntowanej pozycji na rynku zazwyczaj przykładają większą wagę do bezpieczeństwa swoich rozwiązań P2P. Ich renoma jest stawiana na szali.

- Aktualizuj Firmware: To absolutna podstawa. Producenci często wydają poprawki bezpieczeństwa, aby załatać luki, takie jak ta w Hikvision. Zaniedbanie aktualizacji to proszenie się o kłopoty.

- Używaj Silnych Haseł: Zawsze zmieniaj domyślne hasła i używaj złożonych kombinacji. Aktywuj 2FA, jeśli jest dostępne, pamiętaj o złożonym haśle do szyfrowania strumienia

Najlepszą i najbezpieczniejszą alternatywą dla P2P jest jednak VPN (Virtual Private Network). Jest to znacznie bezpieczniejsza metoda zdalnego dostępu. Konfiguracja serwera VPN na routerze lub osobnym urządzeniu umożliwia utworzenie szyfrowanego tunelu do sieci lokalnej, co daje pełną kontrolę nad dostępem. Zamiast otwierać drzwi na oścież (przekierowanie portów) lub polegać na pośredniku (P2P) lepiej stworzyć prywatną i bezpieczną ścieżkę do naszej sieci.

Oferta BOIT – Profesjonalne Systemy CCTV i Bezpieczeństwo Sieciowe.

BOIT realizuje audyty sieci CCTV, projektuje segmentację VLAN i reguły L3, wdraża VPN/ZTNA i warstwę zarządzającą – management, wdrażamy rekomendacje bezpieczeństwa (wyłączone P2P/UPnP, silne hasła, MFA, szyfrowanie), integracje logów z SIEM oraz przygotowuje runbooki i procedury. Dostępna jest migracja istniejących instalacji bez przestojów.

Nasze rozwiązania obejmują nie tylko najnowocześniejsze kamery i rejestratory, ale również kompleksowe usługi projektowania i wdrażania bezpiecznych architektur sieciowych, w tym:

- Projektowanie dedykowanych VLANów dla systemów monitoringu.

- Konfiguracja zapór ogniowych (firewalli) i list kontroli dostępu (ACL).

- Wdrażanie bezpiecznego dostępu zdalnego poprzez VPN.

- Dobór sprzętu od renomowanych producentów, z naciskiem na bezpieczeństwo i niezawodność.

- Audyty bezpieczeństwa istniejących instalacji CCTV.

Podsumowanie

Właściwe planowanie i konfiguracja systemów CCTV, ze szczególnym uwzględnieniem separacji sieciowej (VLANy) oraz świadomego podejścia do technologii P2P, jest fundamentem bezpieczeństwa. Przypadek Hikvision dobitnie udowadnia, że bezpieczeństwo nie jest opcją ale koniecznością. Inwestycja w profesjonalne rozwiązania i doradztwo to gwarancja spokoju i ochrony przed cyberzagrożeniami.